Einführung und Betrieb

In der Regel gibt es eine vorhandene Infrastruktur, in die sich die neue Software-Lösung integrieren muss. Somit ist eine wichtige Anforderung an die Passwort-Management-Lösung, dass sich schon vorhandene Passwörter einfach und ohne größeren Aufwand in die Datenbank importieren lassen. Aber auch im laufenden Betrieb ist es oft eine Arbeitserleichterung, wenn sich gerade geänderte Passwörter mehr oder weniger automatisiert in die Passwort-Management-Lösung laden lassen.

Dieser Aspekt ist jedoch in der Praxis nicht ganz so einfach umsetzbar. Im Beispiel ist zwar eine Ansteuerung von PSE per Skript nicht direkt möglich, aber durch einen CSV-Import kann man extern erstellte Passwortlisten in das Tool importieren. Diese werden jedoch genau an der Stelle importiert, an der man sich gerade befindet und mit den für diesen Ort vorgegebenen Default-Berechtigungen. Will man die Passwörter versiegeln oder andere Berechtigungen vergeben, muss das – jedenfalls in PSE – manuell geschehen. Auch in ähnlichen Software-Produkten fehlt häufig eine Funktion, mit der man importierte Passwörter automatisch bearbeiten kann.

Eine wesentliche Arbeitserleichterung stellt es in der Praxis zudem dar, wenn die Passwort-Management-Software regelmäßig erforderliche Passwort-Änderungen selbst durchführen kann. Sie muss dazu einerseits einen Zufallspasswortgenerator beinhalten, der an die organisationsweiten Vorgaben bezüglich der Passwortkomplexität angepasst werden kann. Andererseits muss sich die Software auf den verwalteten Systemen einloggen und dort das bestehende Passwort ändern können; dies erfordert zum Teil komplexe Skripting-Möglichkeiten. Beispielsweise ist alleine schon das Ändern eines root-Passworts auf einem Linux-Server per SSH-Login nicht gänzlich trivial, wenn sich der Benutzer root nicht direkt per SSH einloggen darf, sondern eine nicht privilegierte Kennung in Kombination mit

»sudo«

verwenden muss.

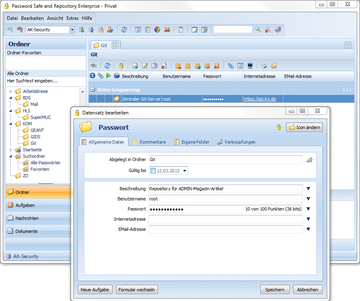

Um bei Hunderten hinterlegter Passworteinträge noch die Übersicht zu behalten, werden Strukturierungsmöglichkeiten benötigt, die bei den meisten Produkten auf dem Anlegen von Gruppen oder mit Dateisystemen vergleichbaren Ordnerstrukturen basieren. Wie diese Möglichkeiten genutzt werden, um neue Passworteinträge intuitiv richtig einzusortieren und einfach wieder auffinden zu können, ist potenziell Gegenstand langer Diskussionen. Beispielsweise kann die Organisationsstruktur mit einer Einteilung in Abteilungen und Betriebsgruppen als Basis dienen, wie auch in Abbildung 3 beispielhaft für einige Dienste des LRZ gezeigt. Alternativ kann aber auch ein Dienstleistungskatalog herangezogen werden, dem die einzelnen Server zugeordnet sind. Möglicherweise existieren auch bereits Namenskonventionen etwa für DNS-Einträge oder die Strukturierung in anderen Systemen wie einem organisationsweiten Active Directory, mit denen die Anwender bereits vertraut sind. In jedem Fall sollte die Passwort-Management-Software eine geeignete Suchfunktion anbieten; im Idealfall können auch mehrere logische Sichten definiert werden, ohne dass Passworteinträge mehrfach hinterlegt werden müssen.

Abbildung 3: Eine beispielhafte Ordnerstruktur im PSE zum Organisieren von Passwörtern und ein neuer Passworteintrag.

Abbildung 3: Eine beispielhafte Ordnerstruktur im PSE zum Organisieren von Passwörtern und ein neuer Passworteintrag.

Vorgaben für Berechtigungen

Ebenso wie eine brauchbare Ordnerstruktur sollten auch die Default-Berechtigungen für neue Passworteinträge vorkonfiguriert werden können. Beispielsweise könnte gewünscht sein, dass für neue Passworteinträge in der Rubrik "Mailserver" alle Mitglieder des entsprechenden Betriebsteams Vollzugriff erhalten und zusätzlich dem Security-Team automatisch Leseberechtigung eingeräumt wird. Die dafür nötigen Gruppenberechtigungen sollten sich inklusive der damit erfassten Kennungen etwa aus einem Active Directory importieren lassen, sodass die Pflege solcher Gruppenzugehörigkeiten nur an einer Stelle nötig ist. Eine automatisierbare Versiegelung beugt Race Conditions beim Anlegen neuer Passworteinträge vor und vermeidet, dass dieser wichtige Schritt eventuell ganz vergessen wird.

Berechtigungen sollten sich zeitlich befristen lassen, falls beispielsweise einmalige Vertretungsaufgaben übernommen werden; ansonsten droht die Gefahr, dass jemand temporär bestimmte Berechtigungen erhält, aber vergessen wird, die später dann auch wieder zurückzunehmen. Wie bei jeder anderen Software auch dürfen zwei weitere Auswahlkriterien nicht unter den Tisch fallen: Zum einen muss das Passwort-Management-Tool gut bedienbar sein, wobei ein Kompromiss zu finden ist zwischen Effizienz für Poweruser, die ständig damit arbeiten, und intuitiver Bedienbarkeit für Gelegenheitsnutzer, die vielleicht nur einmal pro Quartal geänderte Passwörter hinterlegen müssen. Zum anderen müssen die Gesamtkosten für die Passwort-Management-Lösung – inklusive Hardware, Software, Administration, laufendem Betrieb und kommerziellem Support – den organisatorischen Rahmenbedingungen und Zielen angemessen sein.