Schulbank drücken

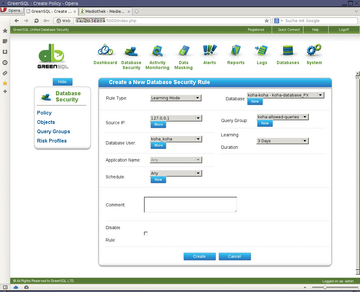

Um schnell an eine möglichst umfassende Liste erlaubter oder unerlaubter Queries zu kommen, lässt sich GreenSQL in einer abgesicherten Umgebung im Lernmodus betreiben. Unter

»Database Security | Policy«

legen Sie eine neue Policy vom Typ

»Learning Mode«

an und verknüpfen sie auf Wunsch gleich mit einer Datenbank.

Die erlernten DB-Anfragen werden während des Lernprozesses in einer Query-Group gespeichert, die Sie gleich aus dem Formular heraus erstellen können. Eine Query-Group darf Queries aller Proxies und Datenbanken enthalten oder sich auf ausgewählte Instanzen beschränken. Sie kann jederzeit geändert werden.

»Source IP«

,

»Database User«

und

»Application«

helfen, die Flut der Anfragen einzudämmen. Mit dem Punkt

»Schedule«

schränken Admins die Zeit ein, in der eine Regel gültig ist. Denkbar wäre beispielsweise, dass nur während der Geschäftszeiten überhaupt der Datenbankzugriff erlaubt ist.

Nun geben Sie noch einen Zeitraum an, innerhalb dessen GreenSQL die erlaubten Queries lernen soll. Wenn Nutzer jetzt mit der zu schützenden Anwendung arbeiten, füllt sich die zur Policy gehörige Query Group mit einem Grundstock erlaubter oder verbotener Anfragen, der sich später noch anpassen lässt ( Abbildung 2 ).

Hüter der Datenbank

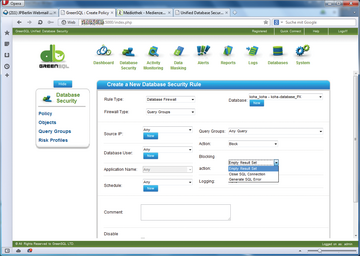

Um GreenSQL scharf zu schalten, sind Policies der Typen

»Database Firewall«

oder

»Risk Based IDS/IPS«

nötig. Die Policies werden wie in anderen Firewall-Systemen von oben abgearbeitet. Sobald eine Vorgabe greift, wird sie akzeptiert und der Vergleichsprozess abgebrochen. Das bedeutet, wer nur einige Anfragen verbieten aber ansonsten alles erlauben möchte, sollte die Verbotsregel an den Anfang setzen. Wer dagegen lieber alles verbietet und nur wenig erlaubt, verfährt genau andersherum.

Die Firewall gestattet oder sperrt den Zugriff auf die Datenbank anhand von Query- oder Table-basierenden Regeln. Die Queries wurden beispielsweise zusammengetragen, während GreenSQL im Lernmodus lief, aber sie können auch manuell eingegeben oder aus dem Log übernommen werden.

Auch Firewall- und IDS-/IPS-Policies lassen sich durch zusätzliche Einschränkungen verfeinern. Bedient ein Server mehrere Rechner, können IPs oder ganze IP-Bereiche ausgeschlossen werden. Das Gleiche gilt für Nutzer, Anwendungen und Zeiten, in denen eine Regel gelten soll. Entsprechende Einträge werden unter

»Database Security | Objects«

vorgenommen.

Während es bei erlaubten Queries nicht viel zu beachten gibt, darf der Administrator bei zu sperrenden Anfragen selbst entscheiden, wie GreenSQL sich verhalten soll. Wahlweise wird eine leere Ergebnismenge zurückgeliefert, die Verbindung zur Datenbank geschlossen oder ein SQL-Fehler ausgegeben. Eine leere Ergebnismenge dürfte den gemeinen Nutzer am wenigsten verwirren ( Abbildung 3 ).